AquaSec威胁分析师称,自9月初以来在他们的蜜罐上发现黑客组织TeamTNT活动的迹象。该组织劫持服务器,使用3类攻击手段,目的在运行比特币加密解算器。2021年11月,TeamTNT宣布宣布“金盆洗手”,然而从那之后,虽然没有新的有效载荷,但大多数相关观察都涉及过去感染的残余,具体如自动化脚本。

在最新捕获的攻击活动中,明显带有与TeamTNT相关的各种特征,并依赖于该团伙先前部署的工具,因此AquaSec威胁分析师称这极可能表明TeamTNT正要卷土重来。

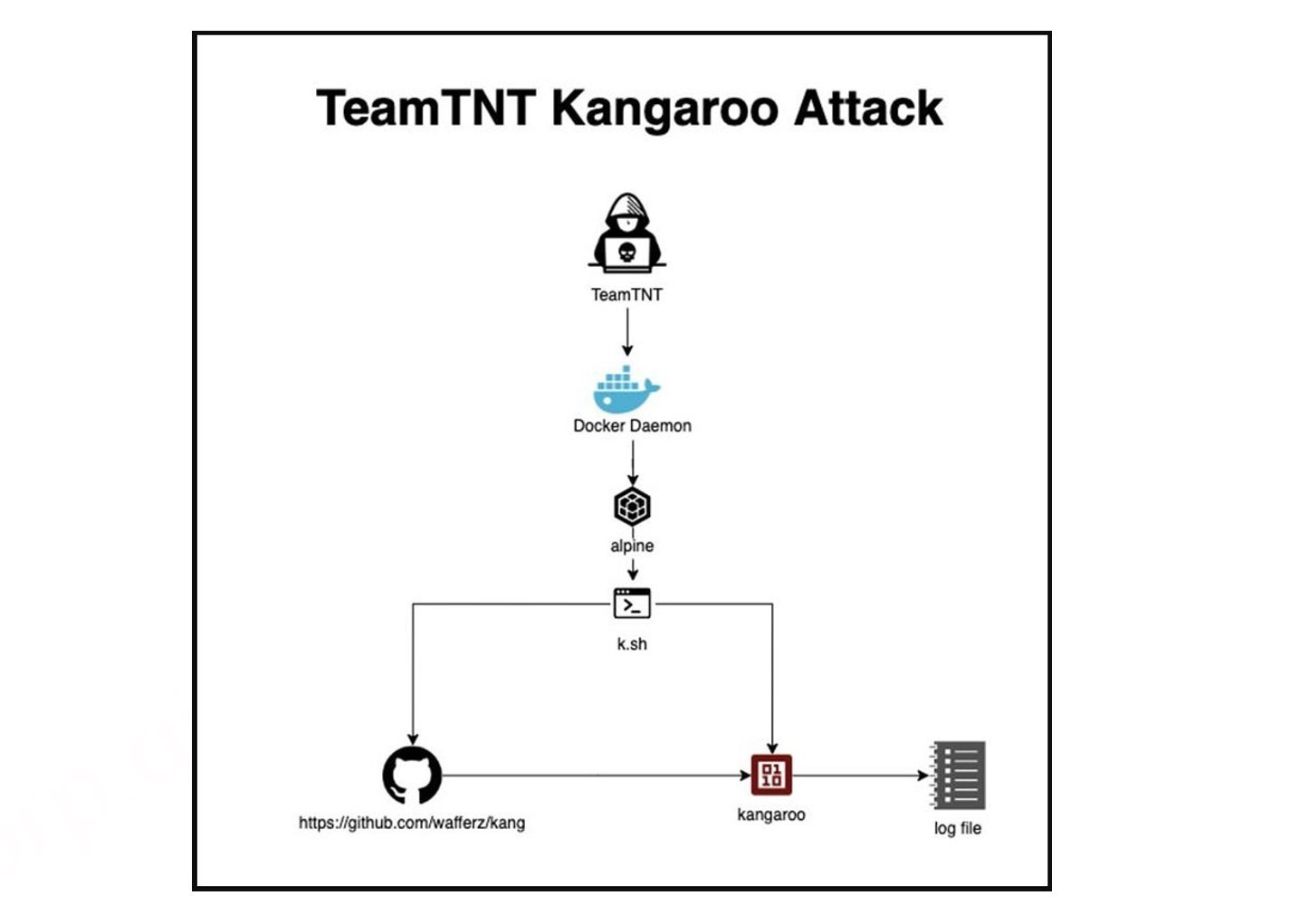

研究人员观察到据称新的TeamTNT攻击中使用3种攻击类型,其中最有趣的一种是利用被劫持服务器的计算能力来进行解密运算。由于使用Pollard的Kangaroo WIF求解器,该攻击被命名为“袋鼠攻击”,该攻击扫描易受攻击的Docker守护程序,部署AlpineOS映像,删除脚本(k.sh),并最终从GitHub获取求解器。Pollard的袋鼠区间椭圆曲线离散对数问题(ECDLP)求解器算法试图破解比特币公钥密码学中使用的SECP256K1加密。[阅读原文]

文章原文链接:https://www.anquanke.com/post/id/280364