伊朗背景APT组织 Charming Kitten 在其恶意软件库中添加了一个新工具,该工具可从 Gmail、Yahoo! 和 Microsoft Outlook 帐户中检索用户数据。Google Threat Analysis Group (TAG)将这款工具命名为HYPERSCRAPE,并称该工具首次被发现于2021年,已知最古老的样本可追溯到2020年。

“HYPERSCRAPE 要求受害者的帐户凭据使用攻击者劫持的有效、经过身份验证的用户会话或攻击者已经获得的凭据运行,”Google TAG 研究员 Ajax Bash说。

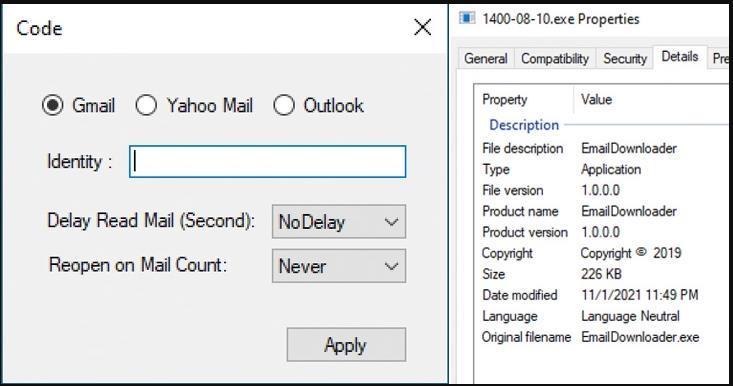

该工具以 .NET 编写,旨在在攻击者的 Windows 机器上运行,具有下载和泄露受害者电子邮件收件箱内容的功能,此外还可以删除从 Google 发送的安全电子邮件,以提醒目标任何可疑登录。

如果邮件最初是未读的,该工具会在打开电子邮件并将其下载为“.eml”文件后将其标记为未读。更重要的是,据说早期版本的 HYPERSCRAPE 包含一个从Google Takeout请求数据的选项,该功能允许用户将他们的数据导出到可下载的存档文件中。

APT组织Charming Kitten,又称 APT35、Cobalt Illusion、ITG18、Phosphorus、TA453 和 Yellow Garuda,疑似与伊朗伊斯兰革命卫队 (IRGC) 有关联,且长期从事与政府有关的网络间谍活动。值得注意的是, 在网络间谍活动外,该组织成员还进行经济目的的勒索软件攻击。[阅读原文]

文章原文链接:https://www.anquanke.com/post/id/278713