0x01 事件简述

2021年09月15日,微软发布了9月份安全更新,事件等级:严重,事件评分:9.8。

此次安全更新发布了66个漏洞的补丁,主要覆盖了以下组件:Windows操作系统、Azure、Edge、Office、BitLocker等。其中包含3个严重漏洞,62个高危漏洞。

对此,360CERT建议广大用户好资产自查以及预防工作,以免遭受黑客攻击。

0x02 漏洞状态

类别

状态

安全补丁

已存在

漏洞细节

部分公开

poc

部分存在

在野利用

已发现

相关安全事件

已发现

0x03 风险等级

360CERT对该事件的评定结果如下

评定方式

等级

威胁等级

严重

影响面

广泛

攻击者价值

高

利用难度

高

360CERT评分

9.8

0x04 漏洞详情

CVE-2021-40444: Microsoft MSHTML 远程代码执行漏洞

CVE: CVE-2021-40444

组件: Windows Update Medic Service

漏洞类型: 代码执行

影响: 接管设备控制权限

CVE-2021-36965: Windows WLAN AutoConfig Service 远程代码执行漏洞

CVE: CVE-2021-36965

组件: Windows WLAN AutoConfig Service

漏洞类型: 代码执行

影响: 接管设备控制权限

CVE-2021-38647: Open Management Infrastructure 远程代码执行漏洞

CVE: CVE-2021-38647

组件: Open Management Infrastructure

漏洞类型: 代码执行

影响: 接管设备控制权限

0x05 影响版本

– Microsoft:Windows: [*]

– Microsoft:Windows 10: [*]

– Microsoft:Windows 7: [*]

– Microsoft:Windows 8.1: [*]

– Microsoft:Windows Server: [*]

– Microsoft:Windows Server 2008: [*]

– Microsoft:Windows Server 2012: [*]

– Microsoft:Windows Server 2016: [*]

– Microsoft:Windows Server 2019: [*]

0x06 修复建议

通用修补建议

360CERT建议通过安装360安全卫士进行一键更新。

应及时进行Microsoft Windows版本更新并且保持Windows自动更新开启。

Windows server / Windows 检测并开启Windows自动更新流程如下:

– 点击开始菜单,在弹出的菜单中选择“控制面板”进行下一步。

– 点击控制面板页面中的“系统和安全”,进入设置。

– 在弹出的新的界面中选择“windows update”中的“启用或禁用自动更新”。

– 然后进入设置窗口,展开下拉菜单项,选择其中的自动安装更新(推荐)。

临时修补建议

通过如下链接寻找符合操作系统版本的漏洞补丁,并进行补丁下载安装。

September 2021 Security Updates

0x07 产品侧解决方案

若想了解更多产品信息或有相关业务需求,可移步至http://360.net。

360安全卫士

Windows用户可通过360安全卫士实现对应补丁安装、漏洞修复、恶意软件查杀,其他平台的用户可以根据修复建议列表中的安全建议进行安全维护。

360CERT建议广大用户使用360安全卫士定期对设备进行安全检测,以做好资产自查以及防护工作。

360安全卫士团队版

用户可以通过安装360安全卫士并进行全盘杀毒来维护计算机安全。360CERT建议广大用户使用360安全卫士定期对设备进行安全检测,以做好资产自查以及防护工作。

360本地安全大脑

360本地安全大脑是将360云端安全大脑核心能力本地化部署的一套开放式全场景安全运营平台,实现安全态势、监控、分析、溯源、研判、响应、管理的智能化安全运营赋能。360本地安全大脑已支持对相关漏洞利用的检测,请及时更新网络神经元(探针)规则和本地安全大脑关联分析规则,做好防护。

360终端安全管理系统

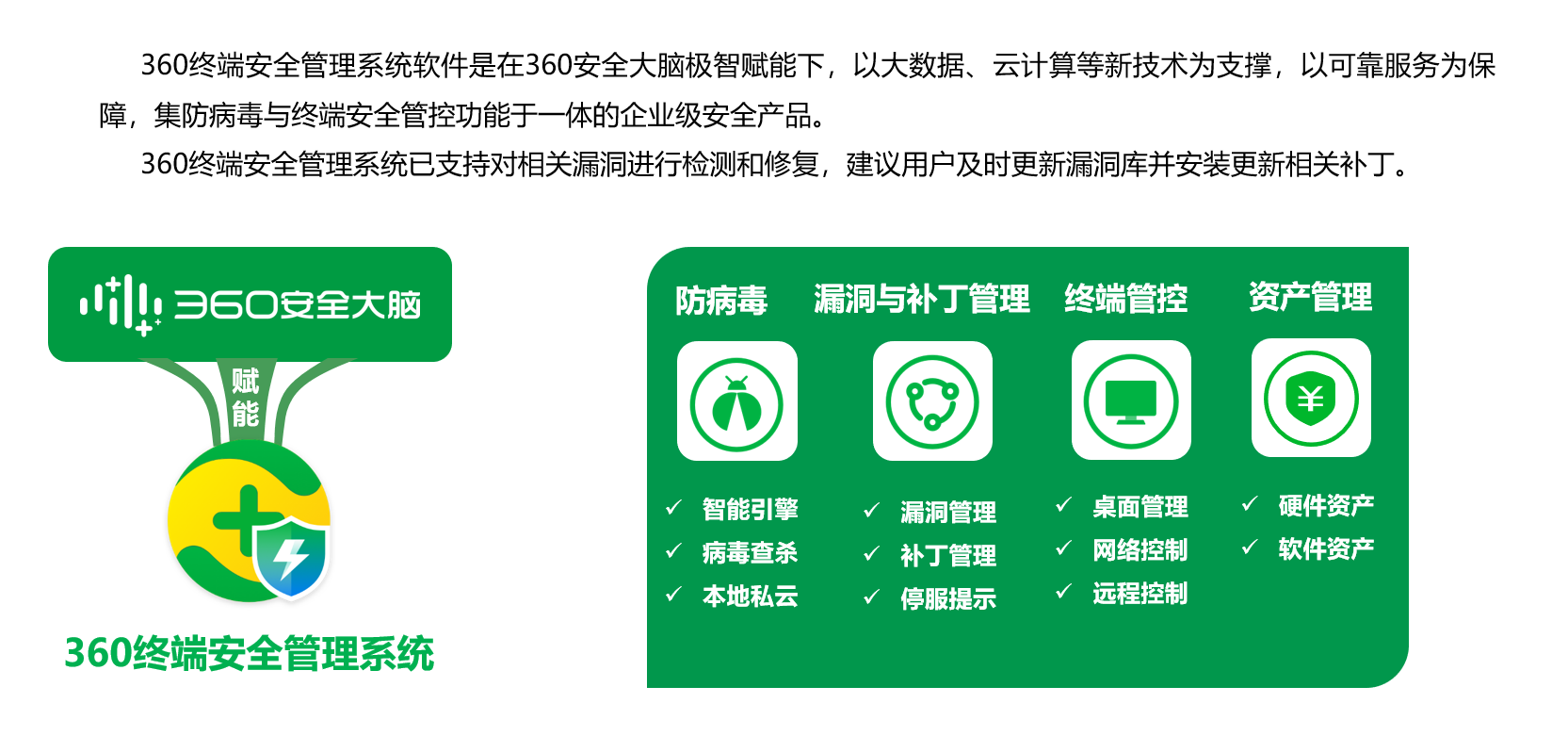

360终端安全管理系统软件是在360安全大脑极智赋能下,以大数据、云计算等新技术为支撑,以可靠服务为保障,集防病毒与终端安全管控功能于一体的企业级安全产品。

360终端安全管理系统已支持对相关漏洞进行检测和修复,建议用户及时更新漏洞库并安装更新相关补丁。

0x08 时间线

2021-09-14 微软发布安全更新

2021-09-15 360CERT发布通告

0x09 参考链接

1、 September 2021 Security Updates

2、 Microsoft MSHTML Remote Code Execution Vulnerability

文章原文链接:https://www.anquanke.com/post/id/253336