月报下载链接:【360CERT】网络安全七月月报.pdf

一、前言

当前,随着数字化浪潮的不断加快,网络空间博弈上升到全新高度。潜在的漏洞风险持续存在,全球各类高级威胁层出不穷。洞悉国内外网络安全形势,了解网络安全重要漏洞是建设好自身安全能力的重要基石。在此背景下,360CERT推出《网络安全月报》,总结本月国内外安全漏洞、网络安全重大事件、恶意软件攻击态势、移动安全情况等。每个章节中都具备总结性文字、重点罗列、图表分析等展现形式,方便读者了解本月网络安全态势。

二、目录预览

三、网络安全月度综述

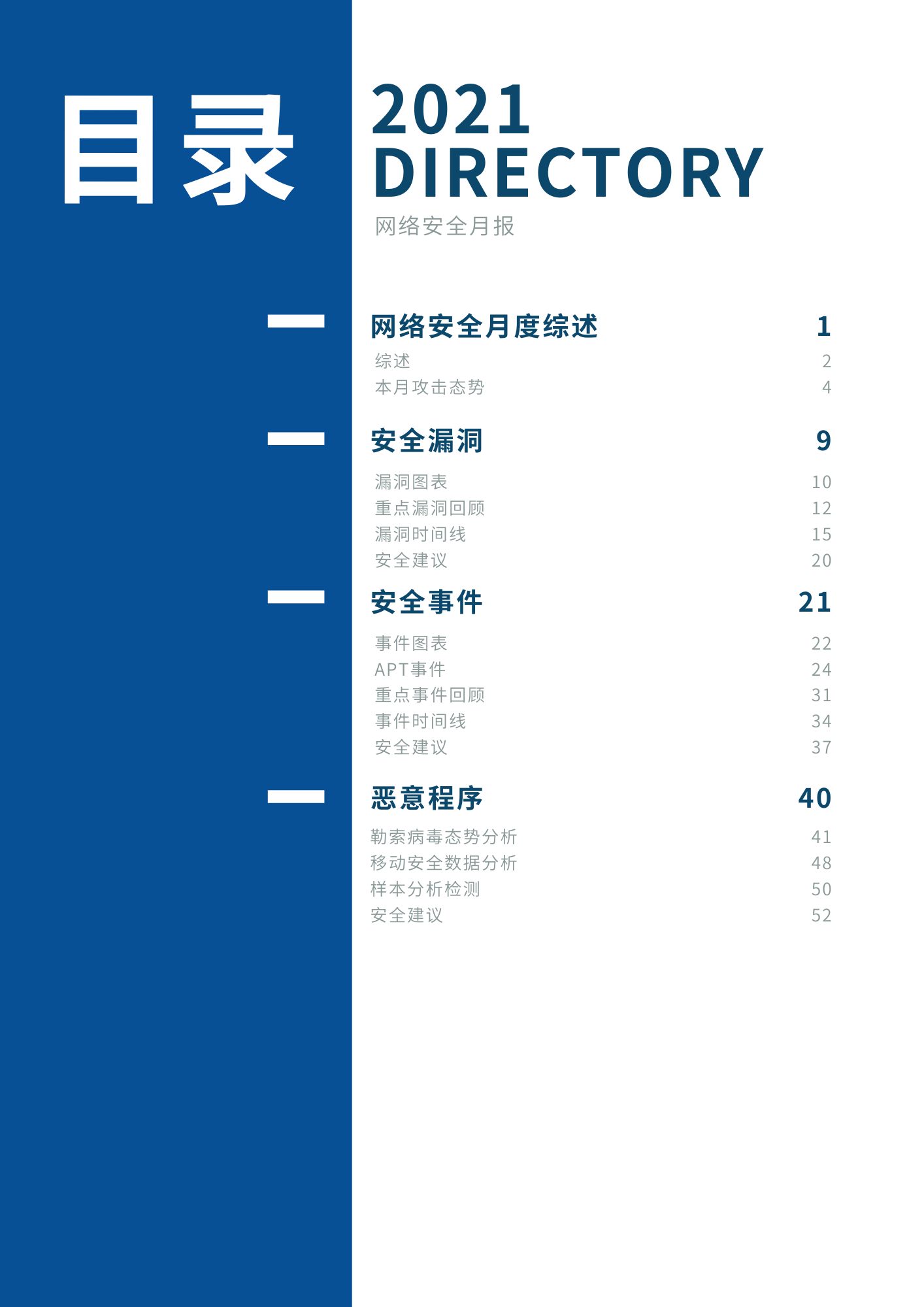

安全漏洞

2021年7月,360CERT共收录51个漏洞,其中严重12个,高危29个,中危9个,低危1个。主要包含UAF漏洞、代码执行漏洞、内存越界漏洞、特权提升漏洞、安全配置漏洞、拒绝服务漏洞等。涉及的厂商主要是Windows、 Apple、Linux kernel、SonicWALL、Weblogic 、FortiManager、Jira、YAPI、Kaseya等。

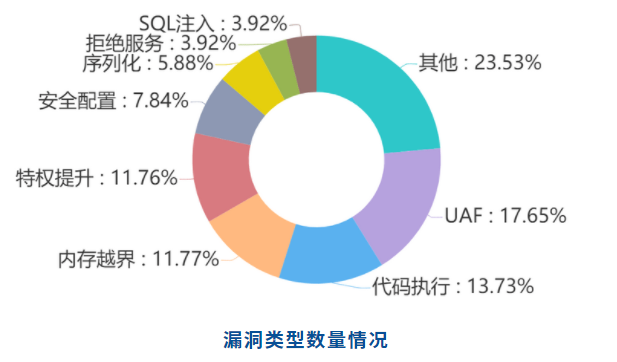

安全事件

本月收录安全事件216项,话题集中在数据泄露、恶意程序、网络攻击方面,涉及的组织有:Microsoft、Google、GitHub、LinkedIn、Dropbox、Dropbox、Cisco、Twitter等。涉及的行业主要包含IT服务业、制造业、政府机关及社会组织、金融业、交通运输业、医疗行业等。

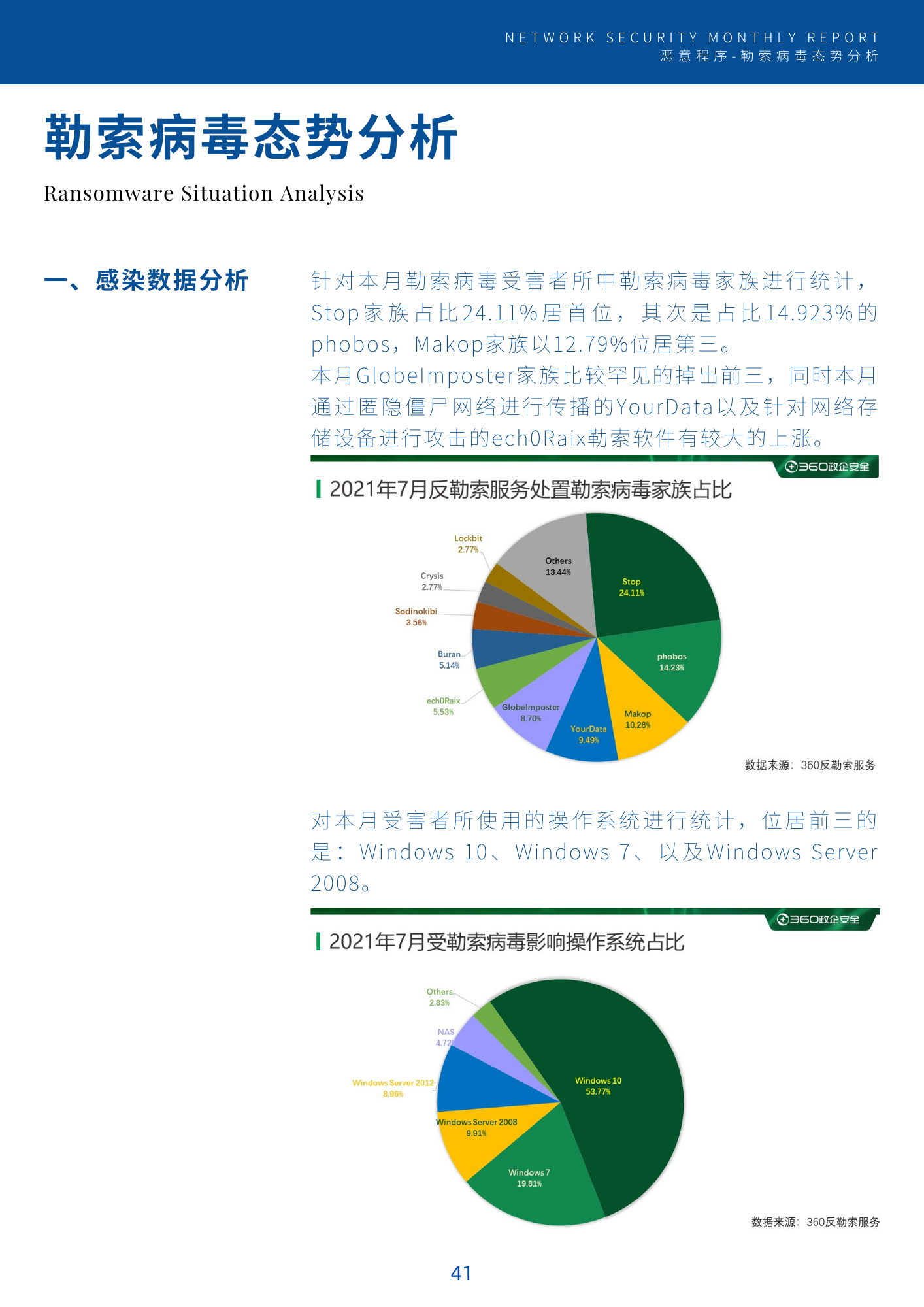

恶意程序

2021年7月,全球新增的活跃勒索病毒家族有:BlackMatter、Grief、AvosLocker、nohope、GoodMorning、MiniWorld、FancyLeaks、LegionLocker、LockBit2.0等勒索软件。本月还发现Linux版本的HelloKitty正对VMWare ESXI服务器发起攻击。 另外BlackMatter为DarkSide家族重名名而来;Grief为DoppelPaymer重命名而来,AvosLocker可能和Avaddon是同一批人运营;LockBit2.0是双重勒索中本月最为活跃的一个家族。

通过隐私窃取拦截量TOP10来看,广东、上海、福建这三个省份移动端隐私窃取数量占据前列,基本上可以体现人口越集中、经济越发达、移动设备使用数量越多的省份,软件恶意行为更加猖獗、恶意软件存活比例越大。

四、本月重要漏洞

Windows Print Spooler蠕虫级远程代码执行漏洞

Jira远程代码执行漏洞

FortiManager & FortiAnalyzer远程代码执行漏洞

Windows特权提升漏洞

SonicWall SRA/SMA产品SQL注入漏洞

Kaseya VSA远程代码执行漏洞

Apple任意代码执行漏洞

Weblogic二次序列化漏洞

YAPI认证用户利用Mock功能远程代码执行漏洞

Linux kernel本地提权漏洞

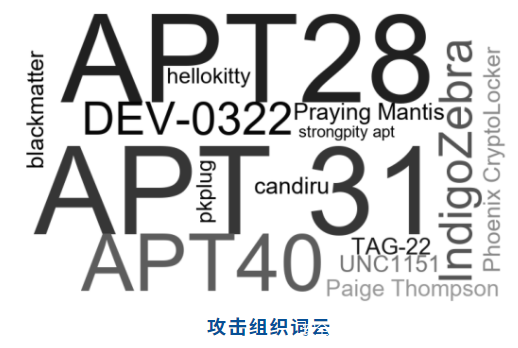

五、本月重要事件

疑似Kimsuky针对韩国军工行业的攻击

WildPressure 攻击 macOS 平台

Candiru雇佣间谍软件供应商成为焦点

“苦象”组织上半年针对我国的攻击活动分析

Google Play 恶意程序窃取 Facebook 用户的登录名和密码

黑客攻击中国博彩网站并传播 BIOPASS 恶意软件

假 Windows 11安装程序在计算机上分发恶意软件

日本政府称奥运门票数据泄露

外交部:中方再次强烈要求美国及其盟友停止针对中国的网络攻击

长达 16 年的安全漏洞影响了数百万台打印机

六、本月勒索病毒关键词

Devos

Eking

Makop

Gujd

Zzla

Lockbit

Neer

Hauhitec

Moqs

encrypt

七、部分节选段落

2021年6月30日,有安全研究人员披露了一个Windows打印机远程代码执行漏洞“PrintNightmare”,普通域用户可以利用该漏洞攻击域控服务器,从而控制整个域网络,此外还能利用该漏洞实现权限提升。就在该漏洞被披露3天后,“紫狐”僵尸网络就利用“PrintNightmare”漏洞发起攻击,

与6月份相似,7月份针对Web应用和数据库发起攻击的黑客团伙还是将目光集中在用友OA平台。本月网络中遭到攻击的用友OA平台超过1000个,无论是攻击团伙的数量还是受害者数量上都远超其他类型的攻击。

最近,卡巴斯基的研究人员警告不要从未经验证的来源下载 Windows 11,因为安装程序很可能包含恶意软件。

Doctor Web的研究人员发现了10个木马程序,其中9个在google play上可用。这些木马以无害软件的形式传播,并被安装超过5,856,010次。这些应用程序功能齐全,用户会被提示登录他们的facebook账户。

八、部分图表信息展示

九、部分内页展示

十、其他相关

月报反馈问卷:

报告订阅:

关注360CERT微信公众号

文章原文链接:https://www.anquanke.com/post/id/249541