0x01 漏洞简述

2020年11月19日,360CERT监测发现 Drupal 发布了 Drupal 代码执行漏洞 的风险通告,该漏洞编号为 CVE-2020-13671 ,漏洞等级: 高危 ,漏洞评分: 8.1 。

未授权的远程攻击者通过 上传特定文件名的文件 ,可造成 任意代码执行 。

对此,360CERT建议广大用户及时将 Drupal 升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下

评定方式

等级

威胁等级

高危

影响面

广泛

360CERT评分

8.1

0x03 漏洞详情

CVE-2020-13671: 代码执行漏洞

Drupal core 没有正确地处理上传文件中的某些文件名,这可能导致文件被解释为不正确的扩展名,并被用作错误的 MIME 类型,在某些特定的配置下,可能会被当作 php 解析,导致远程代码执行。

0x04 影响版本

Drupal:Drupal : 9.0

Drupal:Drupal : 8.9

Drupal:Drupal : 8.8.x

Drupal:Drupal : 7

0x05 修复建议

通用修补建议

升级到最新版本:

Drupal 9.0版本用户,更新至Drupal 9.0.8

Drupal 8.9版本用户,更新至Drupal 8.9.9

Drupal 8.8 以及之前版本用户, 更新至Drupal 8.8.11

Drupal 7版本用户,更新至Drupal 7.7.4

临时修补建议

对已经存在对文件名进行检测,特别注意如 filename.php.txt 或 filename.html.gif 这类包含多个扩展名的文件,扩展名中是否存在下划线 _ 。特别注意以下文件扩展名,即使后面跟着一个或多个额外扩展名,也应该被认为是危险的:

phar

php

pl

py

cgi

asp

js

html

htm

phtml

...

0x06 相关空间测绘数据

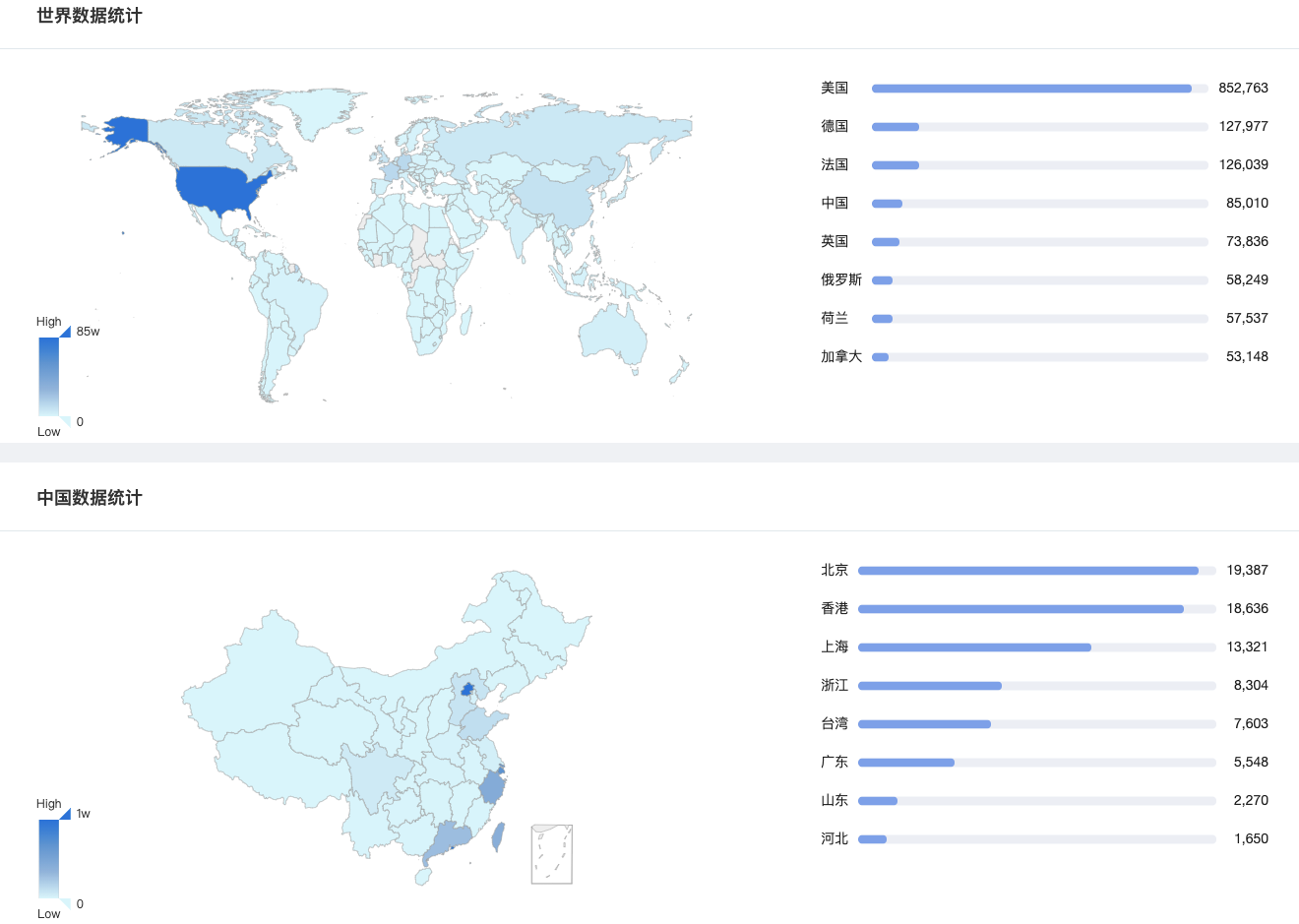

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现 Drupal 在 全球 均有广泛使用,具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360CERT的安全分析人员利用360安全大脑的QUAKE资产测绘平台(quake.360.cn),通过资产测绘技术的方式,对该漏洞进行监测。可联系相关产品区域负责人或(quake#360.cn)获取对应产品。

0x08 时间线

2020-11-18 Drupal官方发布通告

2020-11-19 360CERT发布通告

0x09 参考链接

Drupal core – Critical – Remote code execution – SA-CORE-2020-012

文章原文链接:https://www.anquanke.com/post/id/222966