【导读】近日,博通(Broadcom)调制解调器芯片曝出内核级安全漏洞,该漏洞为Cable Haunt(CVE-2019-19494)。利用该漏洞,攻击者可以通过端点,远程控制且完全控制调制解调器,进而拦截私人消息、重定向流量或加入僵尸网络等操作。截止目前,仅欧洲,就有近2亿个调制解调器受到影响,然而影响范围仍在进一步扩大,全球数亿设备或将受波及。

博通(Broadcom) :世界上最大的无线生产半导体公司之一,其总部位于美国加利福尼亚州的尔湾 (Irvine),在北美洲、亚洲和欧洲也有办事处和研究机构。2017年11月6日,博通拟以1300亿美元收购高通(Qualcomm)。然而,2018年3月12日,特朗普发布命令,以国家安全为由,禁止博通按原计划收购高通。随后,博通撤回了收购邀约。

电缆调制解调器:又名线缆调制解调器,英文名Cable Modem,是有线电视网上数据传输的重要设备。Cable Modem在美洲,亚洲,澳大利亚和欧洲均有部署。

而今天的新闻,也由此展开:

博通芯片组件惊现内核级漏洞,全球数亿级设备面临被远程劫持风险

近日,丹麦研究员披露了电缆调制解调器中一重磅级安全漏洞——Cable Haunt。利用该漏洞,黑客可以“拦截私人消息、重定向流量或(参与)僵尸网络”。

据悉,Cable Haunt漏洞藏身于博通芯片的频谱分析仪中。这是一个硬件和软件组件,可在缆线讯号暴冲或受到干扰时保护调制解调器。Internet服务提供商(ISP)经常使用其来调试网络连接质量。

按理说,大多数电缆调制解调器,仅允许来自内部网络的连接访问频谱分析仪。此次漏洞不应存在被远程劫持的风险。

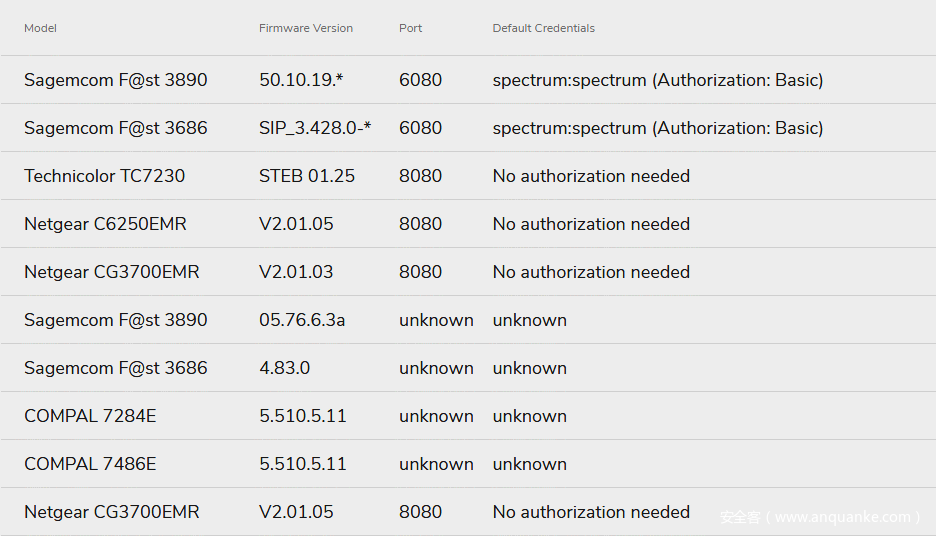

然而,事实并非如此。由于博通芯片的频谱分析仪缺乏针对DNS重新绑定攻击的保护,与此同时,使用的是默认的凭据,且在其固件中还包含编程错误。因此,远程攻击者可突破同源策略,攻击内网中的目标设备。

据研究人员估计,截止目前,仅欧洲,就已有超2亿个调制解调器受到影响。然而,更揪心的是,由于该漏洞源于参考软件(在创建电缆调制解调器固件时,这些参考软件会被不同的电缆调制解调器制造商复制),这就意味着后期将无法跟踪漏洞的具体扩散情况,所以,可被黑客攻击利用的总数也将无法估量。

Cable Haunt漏洞PoC已被公布,安全界或迎来一场更大的“血雨腥风”

在一步研究中,研究员还演示了攻击者的攻击路径:

首先,它精心设计了一个Web页面(其中包含恶意JS代码)或制作了一封恶意邮件,引诱目标用户点击;一旦用户被诱骗成功,恶意代码便会连接到本地网络中脆弱的调制解调器内置的Web服务中;最后,通过覆盖堆栈并触发缓冲区溢出来更改调制解调器的处理器中寄存器的内容。完成以上一系列操作,攻击者再将重新定向到请求所包含的恶意代码,进而执行大量非法操作,具体包括几下内容:

更改默认DNS服务器

进行远程中间人攻击

热插拔代码甚至整个固件

静默上传,刷新和升级固件

禁用ISP固件升级

更改每个配置文件和设置

获取和设置SNMP OID值

更改所有关联的MAC地址

更改序列号

将设备加入僵尸网络

可以说,一旦攻击者利用了该漏洞,他们便可以控制电缆调制解调器,刷入恶意固件,进而构成一个庞大的僵尸网络,而整个僵尸网络中设备的体量,将是数亿级。而这样的入侵后果,不堪设想。

然而,更为糟糕的是,该漏洞的PoC(概念验证代码)也已经被同步公布。虽然研究人员的初衷,是让ISP和精通技术的用户可以使用和测试他们的电缆调制解调器,并查看它是否容易受到CableHaunt攻击。但实际上,这也为攻击者提供了便利,他们可以查看该PoC,并加以改造和利用。

虽然补救措施也在陆续展开。据悉,整个斯堪的纳维亚半岛(挪威和瑞典)的四个ISP服务商已发布了补丁程序(Telia,TDC,Get AS和Stofa),但还有许多互联网服务提供商甚至都还没有意识到这一漏洞的存在。

所以,潜伏性威胁攻击比我们想象的还要异样猛烈。尤其是在该漏洞的PoC被公布后,安全界或将迎来一场更大的“血雨腥风”。

本文为国际安全智库作品 (微信公众号:guoji-anquanzhiku)

如需转载,请标注文章来源于:国际安全智库

文章原文链接:https://www.anquanke.com/post/id/197301