0x00 漏洞背景

北京时间2019年9月6日18:00,exim发布exim-4.92.2版本修复了CVE-2019-15846,攻击者可以利用此漏洞远程获取root权限。漏洞由qualys发现并报告。

360CERT判断该漏洞危害和影响面较大。

0x01 漏洞详情

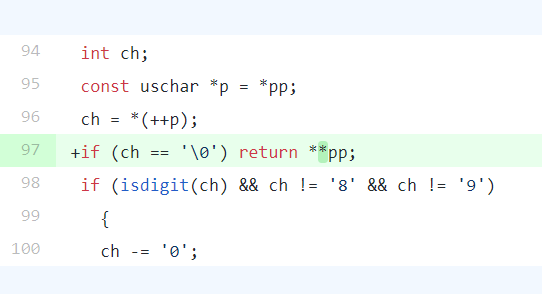

当exim支持TLS时,攻击者发送以’\0’结束的SNI,此时string_unprinting函数调用string_interpret_escape函数处理转义序列,由于string_interpret_escape函数中没有处理’\0’的情况,造成了越界读。qualys已经证实可以利用此漏洞远程获取root权限。

0x02 影响版本

exim<4.92.2版本

0x03 修复建议

目前虽然没有公开EXP,但是qualys已经描述了EXP编写的几个关键步骤,最终利用漏洞写入/etc/passwd文件,从而远程获取root权限。攻击者可能据此编写EXP。360CERT建议用户立即升级到4.92.2版本。

4.92.2版本下载链接:https://github.com/Exim/exim/releases/tag/exim-4.92.2

如不能立即升级,建议通过exim的acl_smtp_mail配置如下规则:

deny condition = ${if eq{\}{${substr{-1}{1}{$tls_in_sni}}}}

deny condition = ${if eq{\}{${substr{-1}{1}{$tls_in_peerdn}}}}

0x04 时间线

2019-09-06 exim发布新版本修复漏洞

2019-09-06 360CERT发布预警

0x05 参考链接

文章原文链接:https://www.anquanke.com/post/id/186039