黑客这样一群活跃在网上的特殊群体,一直以来给人一种神秘、高智商以及遥不可及的印象,通常他们会攻击某个大型企业或机构的网络系统。而今天任何一辆带有车联网功能或者装有类似安吉星(OnStar)这种云服务系统的汽车都可能成为了他们攻击的对象。

在近日举行的SyScan360国际前瞻信息安全会议上,来自美国的黑客和360破解团队分别演示了如何破解Jeep自由光、特斯拉MODEL S和比亚迪秦等车型,这一对汽车网络安全的挑战,引发了全球车企重新对车联网的认知。那黑客们是怎样破解汽车的?到底是汽车的哪些部分容易被入侵?我们接下来揭晓。

让Jeep栽进沟里,让比亚迪紧急刹车

此前有媒体报道称,来自美国的两名黑客Charlie Miller和Chris Valasek成功破解了JeepCherokee,即国内的自由光,让克莱斯勒公司不得不召回140万辆车。他们能在不接触汽车的情况下,入侵并控制汽车的多媒体系统、动力系统以及刹车系统等。例如,他们可以破解汽车的无钥匙进入系统,随意控制影音播放系统和雨刷器,让车辆在行驶过程中油门和刹车失灵等等。下面我们可以通过视频了解一下。

这两位美国黑客没有以自己的才能危害社会,反而把所发现的漏洞告知了克莱斯勒公司,帮助车企维护了其车联网系统的安全性。在国内以网络安全自居的奇虎360公司其实也做了同样的事情,如去年举办了现场破解特斯拉的比赛。近日,奇虎360在展示了他们破解比亚迪秦的最新视频。

汽车是如何被破解的?

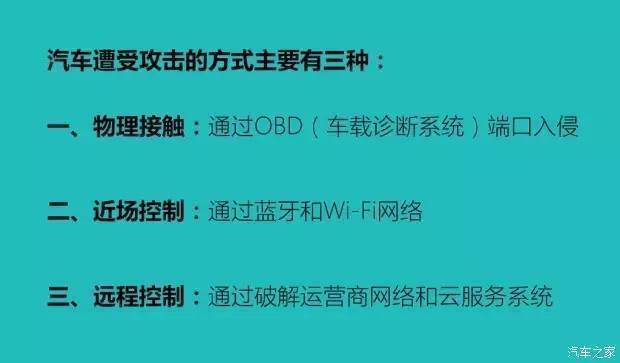

物理接触式攻击要通过OBD,那OBD又是什么呢?

OBD是英文On-Board Diagnostic的缩写,即车载诊断系统。这个系统在汽车上担任了“检察官”的角色,它能随时监控发动机的运行状况和尾气后处理系统的工作状态,一旦发现不正常的状况,这位“检察官”就会马上发出警示,仪表盘上的警告灯便会亮起,同时它还会把这次不正产记录记在自己的“小账本”上,即故障码存储器。4S店的维修人员通过专门的故障码读取设备便能查看“小账本”上的故障信息,从而很快知晓汽车的故障原因。

如何在不接触的情况下入侵汽车?

越来越多的汽车拥有了Wi-Fi和蓝牙功能,大部分厂商设置这些功能的目的是为了能够连接移动设备来控制车内的影音娱乐系统,而这同时也成了黑客们攻击汽车的一条路径。

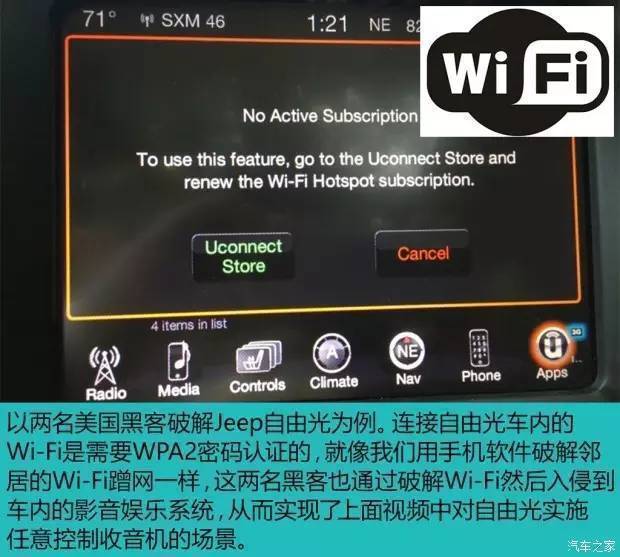

—、通过Wi-Fi系统入侵

然而想要实现启动汽车,进而控制汽车的油门、刹车等动力系统,就需要更深层次的破解。由于汽车的影音娱乐系统也是能与CANBus总线交换数据的,后面我们会细致地讲解CANBus总线,这里你只需要知道的是,它能够连接诸如发动机控制器、电子刹车控制器等。

二、通过蓝牙系统入侵

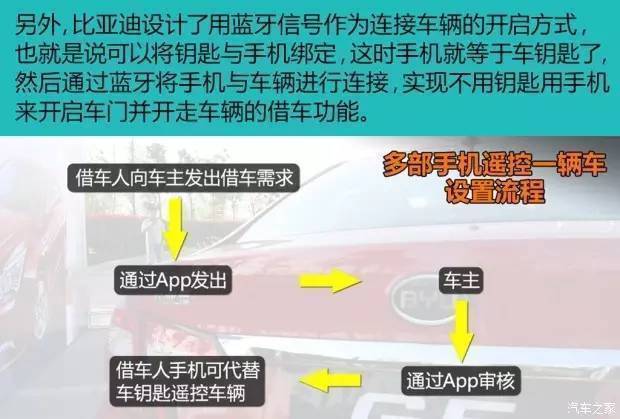

比亚迪的速锐、秦以及唐均配备了蓝牙遥控钥匙,从实用性的角度来说,这确实是一项非常好的设计,方便了我们将车停入狭窄的车位,但比亚迪忽略的是其蓝牙安全性。为了实现遥控汽车的功能,比亚迪将蓝牙系统与CANBus总线相连,并且其中包括了连接汽车动力控制部分的CANBus线路,只是一件非常危险的事情,因为这意味着破解了蓝牙系统就能启动并遥控车辆了。

因此,对于比亚迪秦,360破解团队采用的对策是通过蓝牙系统破解。首先,通过Ubertooth软件破解比亚迪秦的蓝牙PIN码。成功之后,用手机等移动设备连接蓝牙,再依靠无钥匙进入系统与手机App控制程序之间的漏洞,就可以解锁车门并进行启动车辆了。此外,基于和汽车蓝牙系统能够保持通讯,360团队通过逆向工程能够做出与原厂遥控钥匙一样功能的蓝牙设备。

这种用手机或其它移动设备替代汽车钥匙的做法,无疑让黑客们更加容易破解,所以这种为增加实用不惜在安全方面做出妥协的做法还需要画上一个问号。

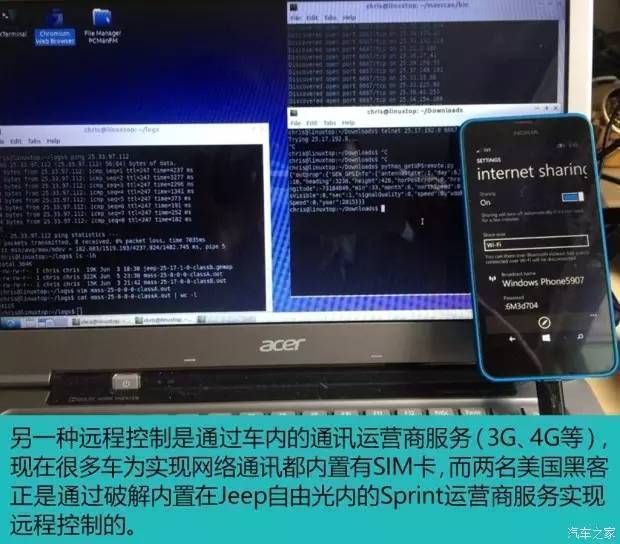

三、远程控制:通过云端和手机通讯网络

此前有报道称安吉星(OnStar)系统被黑客发现漏洞,可被远程控制。360破解团队同样发现了比亚迪的云端控制系统漏洞,通过这个漏洞他们能够获知车主的信息(如姓名、车牌号、车架号、身份证号、第二联系人姓名、手机号等),获知了车主的账户名之后,再进一步破解此账户的密码。一旦密码再破解之后,就能登录到比亚迪的车联网平台。

此外利用近程与远程结合的方式,360团队曾成功地破解了特斯拉的MODEL S车型,并获得了特斯拉公司特赠的奖章。这次破解是基于他们发现的特斯拉手机App的漏洞,根据这个漏洞可以远程解锁特斯拉的车门。

当然作为特斯拉的车主也不必过于担心,因为这些黑客们的成员队伍都不是很壮大,而且破解过程往往需要长达几周甚至几个月的时间,只要特斯拉厂商不断更新自己的安全防护系统,及时弥补漏洞,黑客们就很难攻破。

破解汽车的关键是什么?

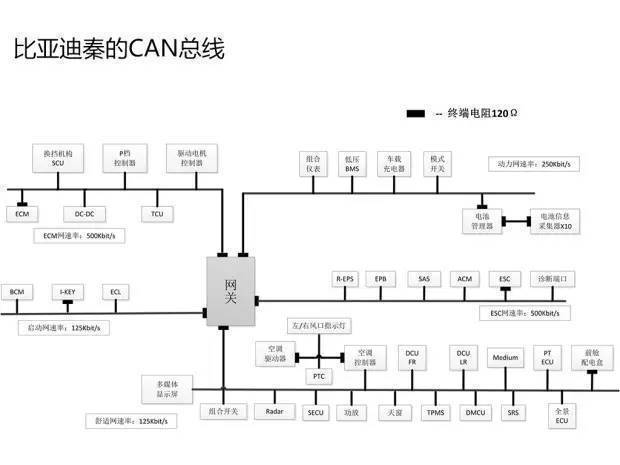

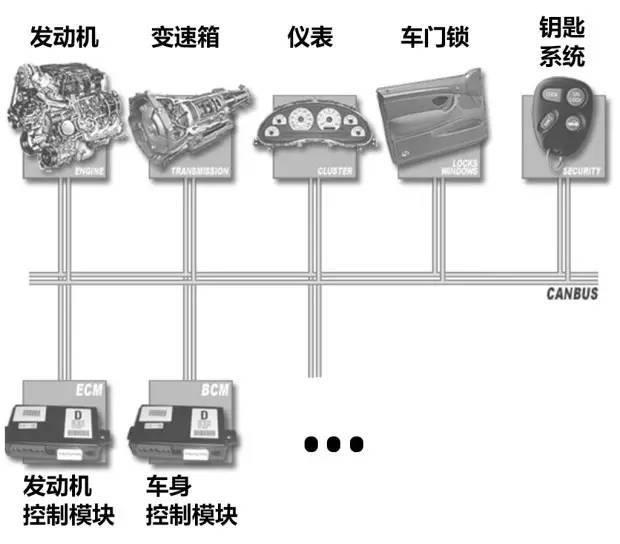

通过上面可能您也有所认知,作为汽车最后一道防线的CANBus总线成了攻破汽车网络的关键。那CANBus总线到底是什么呢?

CANBus全称为控制器局域网总线技术(Controller Area Network-BUS)。CANBus总线技术最早被用于飞机、坦克等武器电子系统的通讯联络上。将这种技术用于民用汽车最早起源于欧洲,在汽车上这种总线网络用于车上各传感器、控制模块以及执行单元之间的数据传递。

CANBus有高速和低速之分,高速CANBus总线主要连接发动机控制单元、ABS控制单元、安全气囊控制单元、组合仪表等这些与汽车行驶直接相关的系统。而低速CANBus则主要连接像中控锁、电动门窗、后视镜、车内照明灯等对数据传输速率要求不高的车身舒适系统上。

CANBus总线技术在如今网络安全十分敏感的今天就暴露出了它的缺陷,由于它设计之初没有考虑到通讯安全的因素,甚至连关键的高速CANBus部分也能随意访问,这是因为我们访问CANBus总线上的信息是不需要身份验证过程的,所以这就给了黑客们攻击汽车的可乘之机。

如何预防?

首先强调的是,目前厂商已经弥补了上述漏洞,所以作为Jeep、特斯拉或者比亚迪的车主暂时可以安心了。可以说,这些黑客着实给厂商们上了一课,在提高车联网系统给用户更好的体验的同时,一定不要忘记车联网安全性的提升。加强云端服务的防火墙系统,提高更新车联网系统漏洞的频率是解决目前安全性的主要方式。另外,转用安全性更高且传输速度更快的汽车以太网总线技术也不失为一种更长远的选择。而未来对于拥有车联网汽车的用户而言,尽量维护好自己的手机安全性,不让黑客们通过手机盗取自己的车联网信息就可以了。

总结

不敢想象在高速路上开车时,汽车的转向系统或者刹车系统突然被黑客攻击是怎样的后果。当Charlie Miller和Chris Valasek首次公布破解了Jeep汽车的时候,便引起了全球对车联网安全性的关注,我们必须重新审视车联网,它在给我们带来便利的同时也悄悄地埋下了安全隐患。另外,作为汽车安全的最后一道关卡,CANBus总线技术面临着严重考验,是不是会被最新的以太网总线技术会取代呢?如今,奇虎360正筹备与国内多家车企和机构成立中国车联网安全联盟,那是不是360也想要借此“东风”切入汽车领域呢?请各位看官持续关注。

文章原文链接:https://www.anquanke.com/post/id/82782