翻译:WisFree

稿费:150RMB(不服你也来投稿啊!)

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

前言

请各位Android用户小心了!安全研究专家发现了一种新型的Android银行木马,这种木马病毒可以拦截目标手机的短信消息。根据研究人员透露的信息,目前全球范围内至少有五十家大型银行将会受到该木马的影响。

这款恶意软件拥有很多名字,例如Acecard、Slembunk、以及Bankosy等等,但是目前使用最多的名字还是GM Bot。

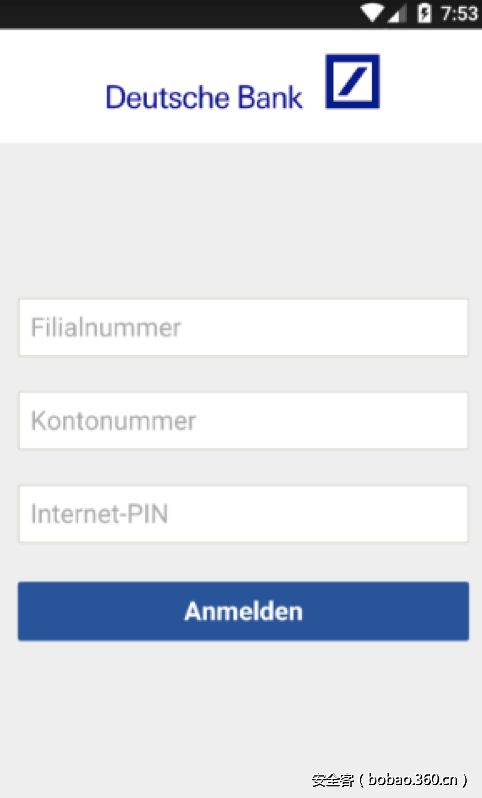

在过去的三个月内,Avast的安全研究专家检测到了大约二十万个与该木马有关的用户感染实例。据了解,这款木马病毒目前主要针对的是美国的大型银行和金融机构,例如美国运通银行、美国大通银行、美国发现金融服务公司、摩根大通银行、澳大利亚国家银、荷兰国际集团(ING)旗下的网络银行ING DIRECT、在线信用积分查询公司 Credit Karma、以及德意志银行等著名的金融机构。这款木马可以通过伪造金融服务App的登录页面来窃取用户的凭证数据。伪造的登录界面如下图所示:

这款木马的工作机制

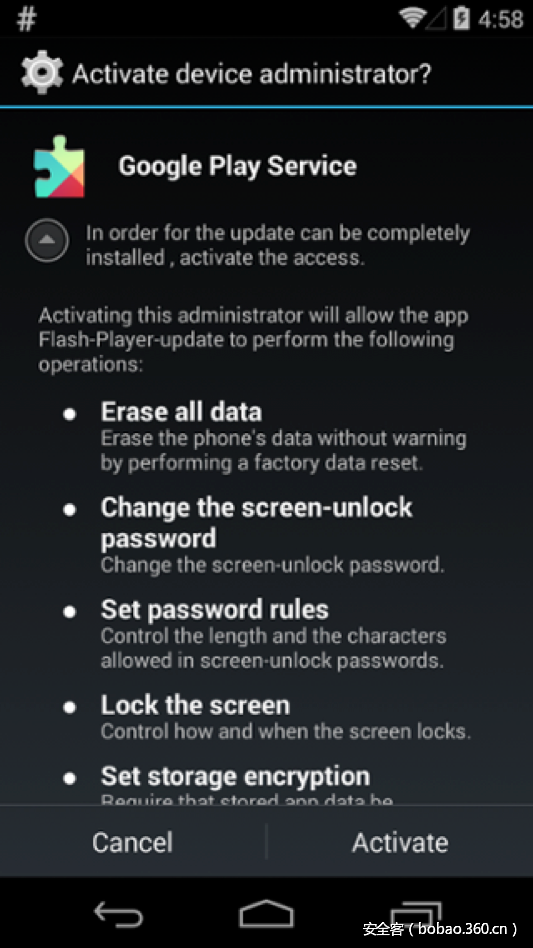

当这款恶意软件成功感染了用户的Android手机之后,它首先会将自己在手机主屏幕上的图标隐藏起来,然后再申请管理员权限。需要注意的是,这类木马病毒通常会将自己伪装成色情视频播放器,而这种东西在很多不知名的第三方网站中遍地都是。

Avast公司的安全研究专家Nikolaos Chrysaidos解释称:“在任何情况下,我们都不应该轻易地允许手机中的应用程序获取管理员权限,尤其是这些恶意软件。如果获取到了完整的管理员权限,GM Bot将得到被感染手机的完整控制权,而攻击者将可以知道目标用户使用手机所做的任何事情。当目标用户用手机打开了银行类App之后,这款恶意软件便会立刻开始工作。”

根据安全研究人员的描述,当你用受感染的Android手机运行银行类App的时候,这款恶意软件便会用伪造的登录页面覆盖合法软件的登录页面,并通过这种类似“网络钓鱼”的手段来窃取用户的个人信息和金融数据。

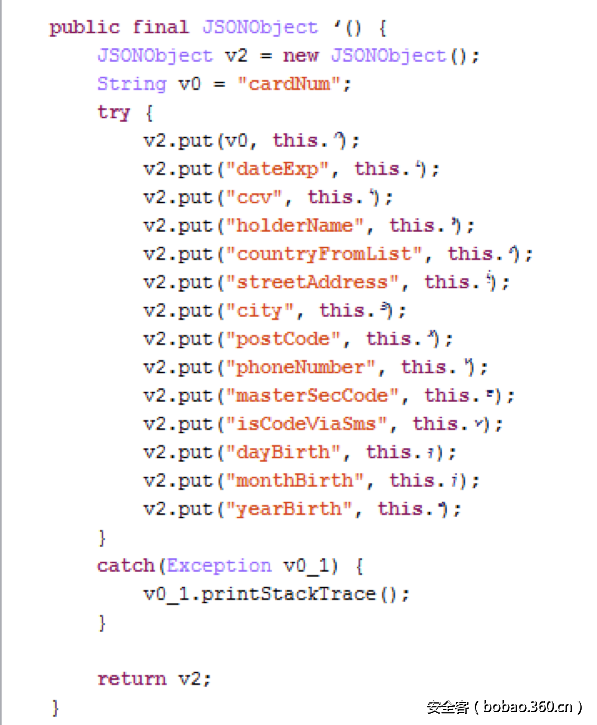

你的账号启用了双因子验证(2SV)吗?就算你启用了这种保护机制,GM Bot同样能够搞定你的账号!从这一点来看,这款银行木马在功能上效仿了Android/Spy.Agent.SI和Trojan-Banker.AndroidOS.Tordow.a这样的银行类恶意软件。GM Bot不仅可以拦截被感染手机的短信消息,而且还可以绕过用户账号的双因子验证机制。

当GM Bot收集到了攻击所需的全部信息之后,它便会将这些数据发送至一台由攻击者控制的远程C&C服务器。攻击者获取到这些信息之后,就可以根据用户数据来进行金融诈骗或者身份窃取活动了。该木马中负责进行数据传输的部分代码如下所示:

Chrysaidos在接受采访时也表达了自己对银行机构未来安全状况的担忧:“恶意软件GM Bot的源代码在2015年的12月份被泄漏到了网络上,所以现在每一个人都可以获取到这份源码了。如果你的编程技术足够好的话,那么你就可以根据自己的需要来修改这份源代码,并且开发出属于你自己的恶意软件。毫无疑问,网络犯罪分子绝对不会放过这个机会,他们肯定会进一步修改GM Bot的代码并增加其功能。这也就意味着,新型的GM Bot变种将会不断出现,今后将会有更多的银行机构受到影响。”

应对方案

不过幸运的是,广大用户可以利用我们在应对其他移动端恶意软件时所使用的方法来保护自己免受GM Bot的侵害。

首先,我们要规范手机应用程序的下载渠道。广大用户在下载手机应用的时候,不仅要检查这款App的开发者是否可信任,而且也应该从类似谷歌Play应用商店和苹果AppStore这样的官方应用市场来获取自己所需要的应用。需要提醒大家的是,除非在某些特殊情况下,否则我们应该尽量避免从第三方网站直接下载手机应用。

其次,虽然官方应用市场会对提交上来的App进行严格的审查,但是广大用户在下载某款应用之前也应该阅读一下这款App的相关评论。如果有用户发现这款App会进行某些恶意操作的话,用户很可能会在评论中写明。除此之外,用户也应该在安装应用之前了解这款应用所需要的运行权限,如果在安装的过程中发现这款App会申请过多权限的话,那么你就要小心了。

最后,我们建议广大用户在Android手机中安装移动端的反病毒解决方案。没错,反病毒软件虽然有其自身的局限性,但是从某种程度上来说,它的确能够为用户提供一定的安全防护能力。

毫无疑问,你所采用的安全保护措施越多,你也就会更加的安全。

文章原文链接:https://www.anquanke.com/post/id/84834