2016年7月中,我国台湾地区的台湾第一银行旗下20多家分行的41台ATM机遭遇黑客攻击,被盗8327余万新台币,目前该案已经破获,抓获犯罪嫌疑人并追回大部分被盗款项。360追日团队对这起针对ATM机的黑客攻击盗窃事件进行了分析,还原了整个事件的过程,分析了黑客攻击手法和过程,并据此提供了安全建议。

事件过程

台湾第一金控旗下第一银行(First Bank)是我国台湾地区(以下简称台湾)的一所大型商业银行,该行于6月初推出无卡提款服务。(以下部分内容摘自台湾媒体的公开报道)

2016年7月11日,台湾警方接到市民报案,表示看到有人在操作ATM时,行为怪异,随即ATM有不明吐钞情况。

2016年7月12日,第一银行发布公告《第一银行ATM遭异常盗领客户权益不受影响》表示“第一银行部分分行ATM提款机遭异常盗领,作案过程约5~10分钟,交易集中在7月9日和7月10日,目前本案共计遭盗取的金额约7000多万新台币,20家分行共34台ATM发生异常,目前已紧急报警处理。初步了解可能遭植入恶意软件驱动吐钞模块执行吐钞,都是德利多富(Wincor)公司的同一机型(pro cash1500机型),目前该款机型已全面暂停服务。”德利多富(Wincor)的产品涉及银行业及零售业,在银行业包括现金类自助设备和非现金类自助服务终端及其解决方案,代表硬件产品如自动取款机、存取款一体机、多媒体服务终端、存折打印机等;业务遍及130多个国家和地区。而在这起台湾劫案中,被歹徒攻击的ATM其实是老旧机型,在ebay拍卖网站上只要1475美元就能买到。

后经第一银行清算核实,全台共有41台ATM遭到盗领,被盗金额8327余万元。这是台湾首宗银行遭跨境黑客盗领案。

2016年7月17日,台湾警方通报称,通过调取监控录像等手段,锁定该案16名嫌犯及1名关系人均来自境外,其中13人已离台,并于17日在宜兰抓获主犯拉脱维亚籍男子安德鲁,当晚又在台北抓获罗马尼亚籍和摩尔多瓦籍共犯各一人,追回赃款6050万元。经查,这伙嫌犯自7月6日起以观光名义分批从土耳其、中国香港等地进入台湾,9日至11日分别到台北市、新北市、台中市等地,以1人至3人为一组,利用木马程序入侵第一银行ATM,然后通过通讯软件远程遥控ATM自动吐钱,其余同伙则负责领钱、把风。犯案后,13名嫌犯迅速离台。已追回的6050万现钞,被存放在台北车站,嫌犯通过“情报秘密传递点”(dead drop)的方式将部分现金以“行李箱寄放”的方式存放。17日晚间,台湾当局“警政署长”陈国恩表示,跨境黑客入侵各地的ATM,渗透超过100家银行,至少有30个国家及地区受害,窃取的金额,大约已有3亿美金,且迄今悬案未破。

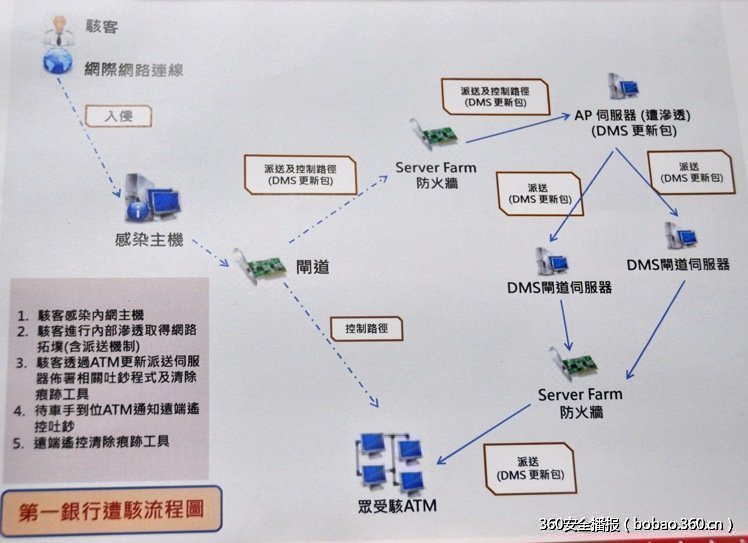

2016年7月18日,台湾《联合报》报道称,调查局新北市调处安全人员查出有恶意程序通过一银英国伦敦分行,侵入台湾总行。警方已约谈第一银行伦敦分行信息主管、第一银行台湾信息部门负责人及ATM厂商总部代表等3人,为查清是否有内鬼参与盗领案。在当晚10点召开的记者会上,新北市调查局指出,第一银行的ATM机器程序更新,是由内部下发主机、服务器自动下发到各ATM。7月4日,入侵者仿冒更新软件并下发至第一银行各ATM,开启ATM远程控制服务(Telnet Service)。直到7月9日入侵者再远程登录,上传ATM操控程序后,执行测试吐钞开关,经“钱骡”测试成功后,藏身在海外的幕后操控者,就开始大规模远程遥控进行吐钞,由各就各位的“钱骡”领取赃款。完成盗领后,远程操控者再将隐藏控制程序、纪录文档、执行文档全部清除。调查人员同时给出了第一银行被攻击的流程图,具体如下:

办案人员同时查出,对第一银行ATM下达吐钞指令的恶意程序,竟来自第一银行英国伦敦分行电脑主机和2个存储电话录音的硬盘,其中一个已经损毁。初步判断,犯罪集团先黑入录音硬盘,取得电脑主机的最高权限,接着在ATM硬盘内植入恶意程序,再派出外籍嫌犯入境台湾盗领现金。调查人员怀疑,盗领集团很可能在伦敦还有其他共犯,也不排除是第一银行内鬼所为的可能。

2016年7月20日,台北市警方证实,已在内湖山区找到1263万现金。安德鲁14日晚上按照指示到达西湖公园,但他等了一天也无人来取款,因此就将这些现金藏在垃圾堆中。台北警方通过复原安德鲁的行动轨迹,最终找到了这些现金。一名晨练老人在西湖公园附近停车场捡到装有454万1200元的电脑包,他将这些钱捡回家,晚间向警方报案。截止到21日,除去疑犯的生活开销,仍有约586万赃款下落不明。

事件分析

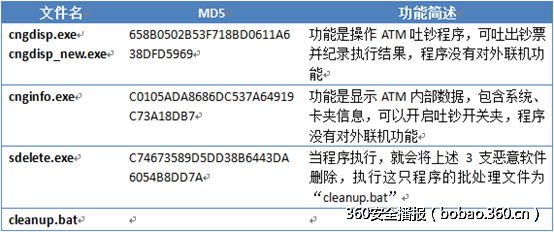

7月12日晚间,新北市有关调查部门公布了本次攻击第一银行的恶意代码相关信息:文件名、MD5 和功能简述。其中sdelete.exe程序是微软提供的正常可信程序。

2010年7月28日,Black Hat大会上,当时任职于IOActive的Barnaby Jack展示了他多年来对ATM机程式代码的研究成果, 成功演示入侵安装有两种不同系统的ATM取款机并当场让ATM取款机吐出钱,他称之为“jackpotting”。在现场,他用了两种方法令ATM机吐钞票,一种需要物理接触ATM,而另一种则完全在远程执行自动攻击 。两种方法均需要恶意软件感染机器系统,用以执行攻击者的虚假指令。具体方法如下:在对相关攻击事件的分析中,360追日团队发现攻击者并没有使用银行卡和对ATM操作等,无需物理接触ATM,则能实现ATM吐钞达到取现的目的。这点攻击现象引起了我们的注意,以往攻击ATM的事件并不少见,但能达到不进行物理接触而使得ATM吐钞,是比较少见的,尽管多年前已有研究人员提出并验证了这一理论。

>物理接触攻击:攻击者充分利用对目标机器的使用权,插入特制的U盘,然后利用恶意软件控制网络并命令机器吐钱。

>远程攻击:攻击者利用远程管理系统的漏洞,安装恶意软件,大多数情况下是利用远程管理系统的默认管理员密码、账户PIN码和TCP端口。然后执行恶意软件,ATM会吐出一定数额的现金。

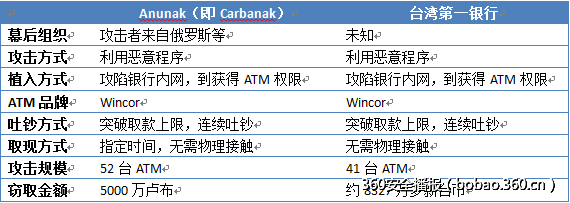

这个现象使我们联想到之前发现的Anunak(即Carbanak)攻击组织,该组织在攻击ATM时也可以达到同样的效果,进一步我们通过分析Anunak(即Carbanak)和台湾第一银行事件进行对比,发现二者之间有较多相似的地方,具体如下表所示:

关于Anunak(即Carbanak):

Anunak(即Carbanak)攻击组织,是一个跨国网络犯罪团伙。2013年起,该犯罪团伙总计向全球约30个国家和地区的100家银行、电子支付系统和其他金融机构发动了攻击,目前相关攻击活动还很活跃。在《2015年中国高级持续性威胁(APT)研究报告》中我们提到了Anunak,通过研究分析该组织相关攻击手法和意图,我们将该组织视为针对金融行业的犯罪型APT组织。关于Anunak(即Carbanak):

Anunak组织一般通过社会工程学、漏洞利用等方式攻击金融机构员工的计算机,进而入侵银行网络。进一步攻击者通过内部网络,对计算机进行视频监控,查看和记录负责资金转账系统的银行员工的屏幕。通过这种方式,攻击者可以了解到银行职工工作的全部详情,从而模仿银行职工的行为,盗取资金和现金。

另外该组织还可以控制、操作银行的ATM机,命令这些机器在指定的时间吐出现金。当到支付时间时,该组织会派人在ATM机旁边等待,以取走机器“主动”吐出的现金。

针对ATM的威胁

一、传统威胁

这里所述的传统威胁,主要指不利用网络攻击的情况。如下图所示,针对ATM的传统威胁主要分为这些方面。

1、 卡复制是ATM安全的主要问题

通过卡复制装置窃取卡号等信息的ATM犯罪由来已久,在全球范围内,每年由于卡复制造成的经济损失达24亿美元。犯罪份子常见的手段是在ATM机上安装非法设备从而读取磁条信息。

2、 软件攻击和外部破坏呈增加趋势

针对ATM的软件攻击包括逻辑攻击、黑盒子数据攻击等。ATM普遍采用Windows开放平台,犯罪份子通过CD-ROM或USB便可轻易将恶意软件上传至ATM中,从而离线控制出钞命令,造成巨大的现金风险。其他作案方式还包括,犯罪份子撬开ATM上的箱体柜门,使用一台电子设备取代ATM的工控机,链接到ATM的现金出钞模块,然后通过向现金出钞模块发送非授权命令,控制ATM出钞。Times of Frauds调查显示,自2013年以来,在全球范围内,针对ATM的逻辑攻击案件正在快速上升和蔓延。根据NCR Secure Fraud Net的统计数据,在过去的几年内,全球ATM案件中物理攻击类型增加了429%

二、利用网络攻击

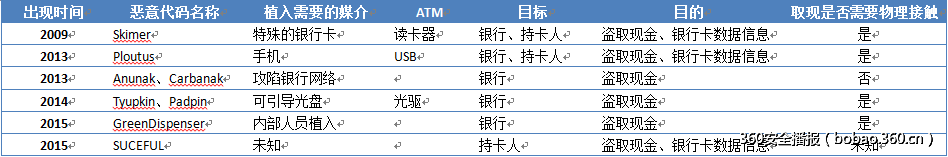

1、恶意程序

在针对ATM的网络攻击中,主要是利用恶意程序进行后续攻击,其中如何植入恶意代码是一个关键。首先可以通过入侵银行内部网络,获得ATM内部网络权限进一步安装植入,另外就是直接通过对ATM本身进行操作,如从光驱、USB等入口进行攻击。相关恶意程序攻击的目的基本都是使ATM在攻击者的控制下进行吐钞,而有些恶意程序也具备收集银行卡等数据信息。

2、信息窃取

一般是攻击者通过直接攻击银行等金融机构本身,或者采用其他途径来获得持卡人的信息(如:姓名、卡号、身份证号等)。在今年发生的南非标准银行(Standard Bank)数据泄露导致日本1400台ATM遭盗提14.4亿是一个典型案例。

来自媒体的报道显示,2016年5月15日,有网络犯罪团伙南非标准银行(Standard Bank)的泄露的数据制造伪信用卡,从日本1400台便利店ATM机处取现14.4亿日元,由于这些便利店的安保措施不够,而且这些ATM机可以接受国外信用卡,从而让犯罪分子得逞。一般是攻击者通过直接攻击银行等金融机构本身,或者采用其他途径来获得持卡人的信息(如:姓名、卡号、身份证号等)。在今年发生的南非标准银行(Standard Bank)数据泄露导致日本1400台ATM遭盗提14.4亿是一个典型案例。

警方披露的信息显示,黑客的行动明显经过周密的安排,在5月15日清晨,分布在日本16个区县的约100名嫌疑人,在两小时内一共操作了14000次取现指令,涉及1600张信用卡,其中额度最高的一次取现操作达到913美元。

南非标准银行已经表示将承担本次黑客行为所造成的全部资金损失,持卡人将不会被追缴还款费用,这次信息泄露事件已为标准银行带来1925万美元的损失,未来可能进一步增加。

3、攻击的目标

从针对ATM的传统威胁来看,基本目标都是针对持卡人,最终导致持卡人自己账户上的财产被窃取。在针对ATM的网络攻击中,一般以信息窃取的网络攻击,最终目标还是为了攻击持卡人本身,如通过相关信息进行银行卡复制导致金钱窃取。另一种则是针对银行本身的攻击,直接从ATM中盗取金钱,如本次台湾第一银行事件、Anunak攻击相关银行事件。

我们也发现在针对金融行业的网络犯罪活动开始进化,进入一个全新的阶段,恶意攻击者从针对一般持卡人或普通用户逐渐转向瞄准银行等金融机构本身,目的是直接窃取银行本身的财产。

针对银行系统的其他威胁

在针对金融机构本身,尤其是银行业的攻击中,除了针对ATM,还会针对银行SWIFT系统,2016年2月孟加拉国央行被黑客攻击导致8100万美元被窃取的事件被曝光后,如越南先锋银行、厄瓜多尔银行等,针对银行SWIFT系统的其他网络攻击事件逐一被公开。

在相关事件曝光后,我们从对相关攻击事件的战术层面和技术层面的深入分析,我们认为近期曝光的这4起针对银行的攻击事件并非孤立的,而很有可能是由一个组织或多个组织协同发动的不同攻击行动。

另外Anunak组织的相关攻击行动中也有针对银行SWIFT系统进行攻击,但我们对其攻击手法等分析,发现其幕后组织和攻击孟加拉国央行应该不是一个组织。

关于SWIFT:

SWIFT全称是Society for Worldwide Interbank Financial Telecommunication,中文名是“环球同业银行金融电信协会”。1973年5月,由美国、加拿大和欧洲的—些大银行正式成立SWIFT组织,其总部设在比利时的布鲁塞尔,它是为了解决各国金融通信不能适应国际间支付清算的快速增长而设立的非盈利性组织,负责设计、建立和管理SWIFT国际网络,以便在该组织成员间进行国际金融信息的传输和确定路由。

总结

通过深入跟进、分析台湾第一银行事件、孟加拉国央行等事件,我们发现针对金融行业的网络攻击已经开始进化,攻击者的目标不在限于普通终端用户,而逐渐瞄准金融机构本身。

另外这几次针对银行等金融机构的攻击幕后或者其攻击手法都是APT组织或者利用了APT攻击方法,这说明APT组织开始进行针对商业的攻击,而且会使用APT方法来进行商业类攻击。

从今年上半年的金融行业安全事件来看,银行等金融相关行业本身暴露出诸多安全问题。随着调查的不断深入,台湾第一银行遭受攻击的流程已经逐渐清晰,但仍有诸多细节目前还未有公开解释。但无论是相关人员工作疏忽遭受黑客攻击或是有内部人协助攻击者,攻击者通过伦敦分行电话录音主机进而入侵在台的ATM机将恶意程序植入,下指令吐钞,每一个环节都与金融安全密切相关。台湾ATM盗领案虽已追回大部分赃款并逮捕部分嫌犯,但是不容忽视的是第一银行的系统体系存在严重的安全问题。

关于ATM的一些安全建议:

1、升级操作系统

2、提供尽可能完备的物理保护并安装监控

3、锁定BIOS,防止来自未经授权媒介的启动,如可引导光盘或U盘

4、重置ATM机所有的锁和主密码,弃用机器自带的默认设置和密码

5、确保保护ATM机的反病毒解决方案或软件是最新的

文章原文链接:https://www.anquanke.com/post/id/84293