最近,enSilo发现了一个先进的可持续威胁(Advanced Persistent Threat简称APT),其存在于在一个敏感的客户端网络。这APT似乎是一个远程访问木马(Remote Access Trojan 简称RAT),该木马能够完全控制受害者的电脑。

到目前为止,这个APT是未知的并且没有出现在VirusTotal里。

Moker是恶意软件制造者给恶意软件的可执行文件的文件类型。

enSilo的客户都受到Moker的保护。

是什么使得Moker如此独特?

-

绕过和禁用安全措施。这包括任何从安全专用的措施,例如:Anti-Virus(AV),沙盒以及虚拟机等,到Windows的内置安全增强功能,例如用户访问控制(UAC)。

-

实现系统特限。相对于更常见的恶意软件,比如银行,ransomwares和POS机,这个APT会为了显示成一个合法的OS进程,以及访问系统范围内的设置,链入开源操作系统(OS)。

-

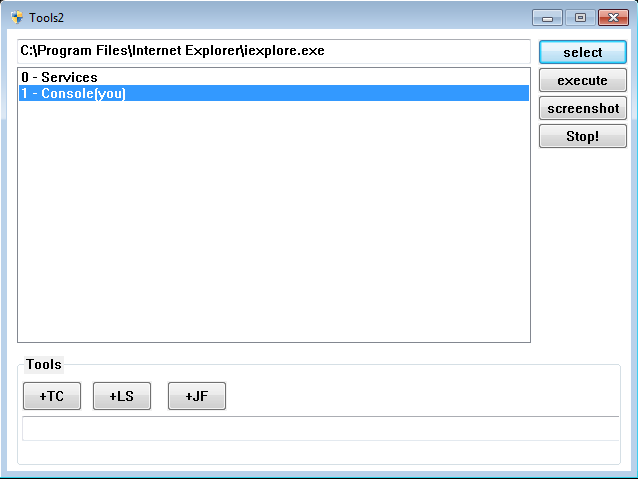

可以不需要连接互联网进行控制。Moker并不需要一个外部的通信点(例如一个命令或控制 – C&C服务器)进行操作。它还可以通过一个隐藏的控制面板接收它的本地命令。这意味着一个威胁参与者可以通过VPN使用合法用户凭据进行登录,并且操作已感染设备上的恶意软件。

-

一旦被发现将采取极好的措施进行遗留调查绕过。例如,Moker应用复杂的anti-debugging技术避免恶意软件剖析以及欺骗研究人员。

Moker的功能是什么?

Moker针对windows的机器以及:

-

通过创建一个新的用户帐户完全控制受害者的机器,并且打开一个RDP渠道来获得受害者的设备的远程控制。

-

篡改敏感的系统文件和修改系统的安全设置。

-

进行截图,记录网络流量,监控关键笔画类型以及exiltrates文件

-

在运行时将自身注入到不同的系统进程中来将合法代码替换为恶意代码。

在我们的实验室中,我们继续调查这个恶意软件,并且会有后续更新。

Moker的幕后是谁?

在我们实验室的测试表明,在某些情况下Moker曾与一个在Montenegro注册服务器进行通信。Montengro-based服务器涉及到其他几个注册地在非洲国家的域名。然而非常需要注意的是,这些注册域名不能表明威胁的扮演者的身份或物理位置, 因为它当然也可以认为威胁扮演者的威胁使用已经攻破的服务器,或者购买来的用于其他方面的服务器来迷惑研究人员和执法机构。

有趣的是,Moker并不一定需要远程控制。RAT的一个功能包括一个可以让攻击者进行本地控制恶意软件的控制面板。考虑到一个本地访问木马(LAT)。我们认为这个被添加的功能使得一个威胁扮演者可以模仿合法用户(挂VPN进入,然后本地命令Moker), 或在还处于生产中的版本中被恶意软件的制造者出于测试目的插入。

Moker的复杂性不仅表现在其功能方面,而且表现在这些用于保护 自己的措施上,包括在它被抓住后。detection-evasion措施包括加密本身和两步安装(见下文)。这些措施目的是保护自己免受死后解剖,包括逃避技术人员使用的调试,复杂的代码以及故意添加说明,误导研究院到错误的方向。

显然,这是一个投入了大量的资源使得个恶意软件可以隐形的威胁程序。

受害者是如何被感染的?

专门针对这个活动,我们还不知道如何恶意软件是如何感染受害者的。然而,底线是,这个恶意软件渗透到组织。

一般来说,恶意软件能以多种方式感染机器,比如发送一个复杂的网络钓鱼邮件,诱惑受害者点击一个链接或者插入一个U盘。

Moker是如何安装的?

采用两步安装。执行两步安装以打败例如沙盒等依靠时间敏感技术的安全措施:

1:植入一个Dropper。

Moker首先会为在稍后阶段的完整的安装植入一个“基础设施”,。Dropper本身并不会呈现恶意的属性,因为它不会产生任何伤害,所以这击败了沙箱的安全保护措施。一旦植入进机器,它可以轻松地接收恶意负载的使命召唤。

2:安装负载。一旦Dropper安装到位,它就会安装第二个组件——恶意负载。这个载荷是通过一个网络连接下载或加载本地的。涉及到击败监控网络和文件系统的安全措施,。一旦它进入受害者的机器,Dropper将会解密负载注入到系统进程。

Moker是如何击败安全解决方案和windows措施的呢?

这个APT为了击败检测会执行如下:

1:包装代码。这使得恶意软件可以逃避基于签名的解决方案,例如Anti_Virus(AV)和检查流量包的网络监控解决方案。

2:两步安装。这允许它逃避安全解决方案,比如沙盒还有虚拟机(正如在上面所述的问题“Moker是如何安装的?”)

3:漏洞发掘。为了实现Dropper和有效载荷的系统特权,必须绕过Windows的用户访问控制(UAC)。为了做到这一点,他们利用了一种已知的窗口设计缺陷。很有必要提到的是,这个缺陷不是一个很重要的代码错误漏洞,而是一个被威胁者滥用的Windows功能。

我们是否可以预测这个恶意软件将会在野外出现更多?

这种情况下这可能是一个专门的攻击。然而,我们确实看到,恶意软件的制造者采用了其他制造者所使用的技术。未来,如果我们看到了使用类似Moker(比如绕过安全机制和解剖技术)的措施,我们不会感到惊讶。

一个组织可以如何保护自己免受Moker威胁?

正如我们所见,行之有效的安全措施和窗口的安全机制并不能阻止Moker的渗透。

我们建议,大家要认识到感染是不可避免的,至于保护假设感染环境下的所有数据。如下措施提供给大家来保护数据:

-

实时阻断所有恶意出站通信

-

实时防止恶意篡改文件

-

跟踪实际恶意沟通/篡改尝试,进行执行攻击取证。

Moker出现在BreakingMalware的技术分析——http://breakingmalware.com/malware/moker-part-1-dissecting-a-new-apt-under-the-microscope

文章原文链接:https://www.anquanke.com/post/id/82667