Sucuri 的研究人员发现,威胁行为者在 WordPress 的 mu-plugins 目录中部署恶意软件,以此逃避安全检查。

今年 2 月,Sucuri 曾发出警告,称威胁行为者正在利用 WordPress 的 mu-plugins,这些插件无需激活即可自动加载,他们通过在插件目录中隐藏后门来实现持久化控制并逃避检测。

Sucuri 指出:“与常规插件不同,mu-plugins 在每次页面加载时都会自动加载,无需激活,也不会出现在标准的插件列表中。攻击者利用这个目录来维持其控制的持久性并逃避检测,因为放置在此处的文件会自动执行,而且从 WordPress 管理面板中不容易被禁用。这使得它成为隐藏后门的理想位置,攻击者可以借此秘密地执行恶意代码。”

攻击者在 mu-plugins 中使用了经过混淆处理的 PHP 代码,通过 eval() 函数从 /wp-content/uploads/2024/12/index.txt 中执行隐藏的有效载荷,以此来隐秘地运行任意代码。

该脚本构建一个 URL,向外部服务器发送请求,通过 file_get_contents() 函数或 cURL 获取内容,修改 robots.txt 文件,检查响应标记,并对网站地图进行 ping 操作。研究人员指出,该脚本可以操控网站行为、逃避检测并实现重定向。

专家们详细介绍了两起恶意软件隐藏在 mu-plugins 目录中的案例,这些恶意软件使用不同的方法入侵 WordPress 网站。

隐藏在 mu-plugins 目录中的恶意软件包括一个虚假更新重定向程序(redirect.php)、一个用于完全控制网站的网页后门(index.php)以及一个垃圾信息注入程序(custom-js-loader.php)。这些恶意软件使攻击者能够重定向用户、执行任意代码并注入垃圾信息,这与之前在 WordPress 网站中发现的隐藏后门的情况相符。

Sucuri 发布的报告中提到:“这种恶意软件的存在可以通过一些最明显的迹象来识别。一个显著的指标是网站出现异常行为,比如未经授权地将用户重定向到外部恶意网站。此外,在 mu-plugins 目录中会出现名称不常见或具有误导性的可疑文件,这些文件常常伪装成合法插件。网站管理员可能还会注意到服务器资源使用量异常升高且没有明确原因,以及关键目录中出现意外的文件修改或未经授权的代码插入。”

攻击者越来越多地将目标对准 mu-plugins 目录以实现持久控制,因为该目录中的插件无需激活即可自动加载。这使他们能够重定向流量、维持后门访问权限,并注入垃圾信息以操纵搜索引擎优化(SEO),而且很难被检测和清除。

Sucuri 分析的第一个恶意软件是 redirect.php 中的虚假更新重定向恶意软件,它有选择地将访问者重定向到恶意网站,同时避开机器人程序和管理员以逃避检测。它伪装成 WordPress 的一个函数,诱使用户执行恶意代码,从而导致数据被盗、留下后门并引发进一步的感染,危及网站安全。

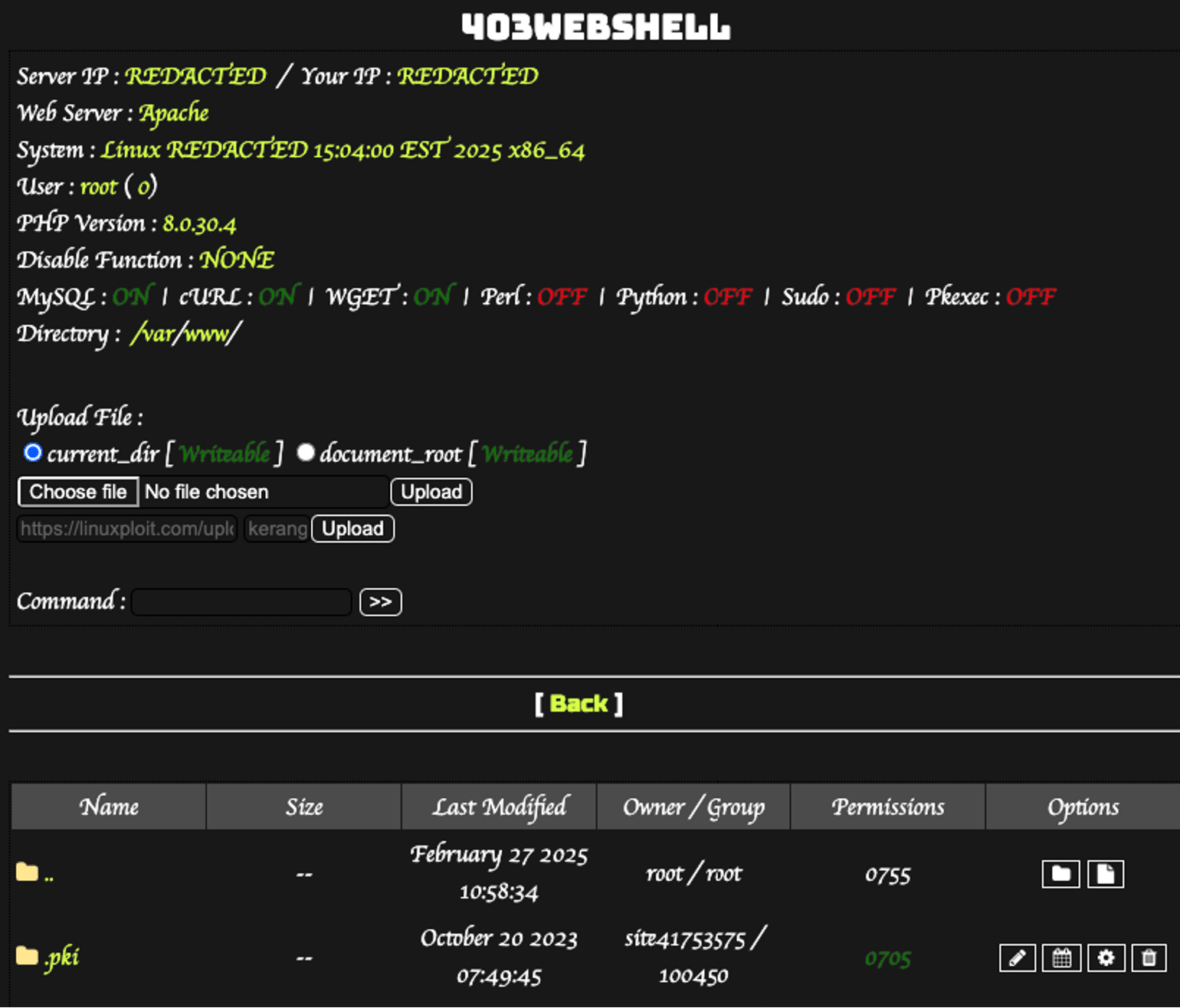

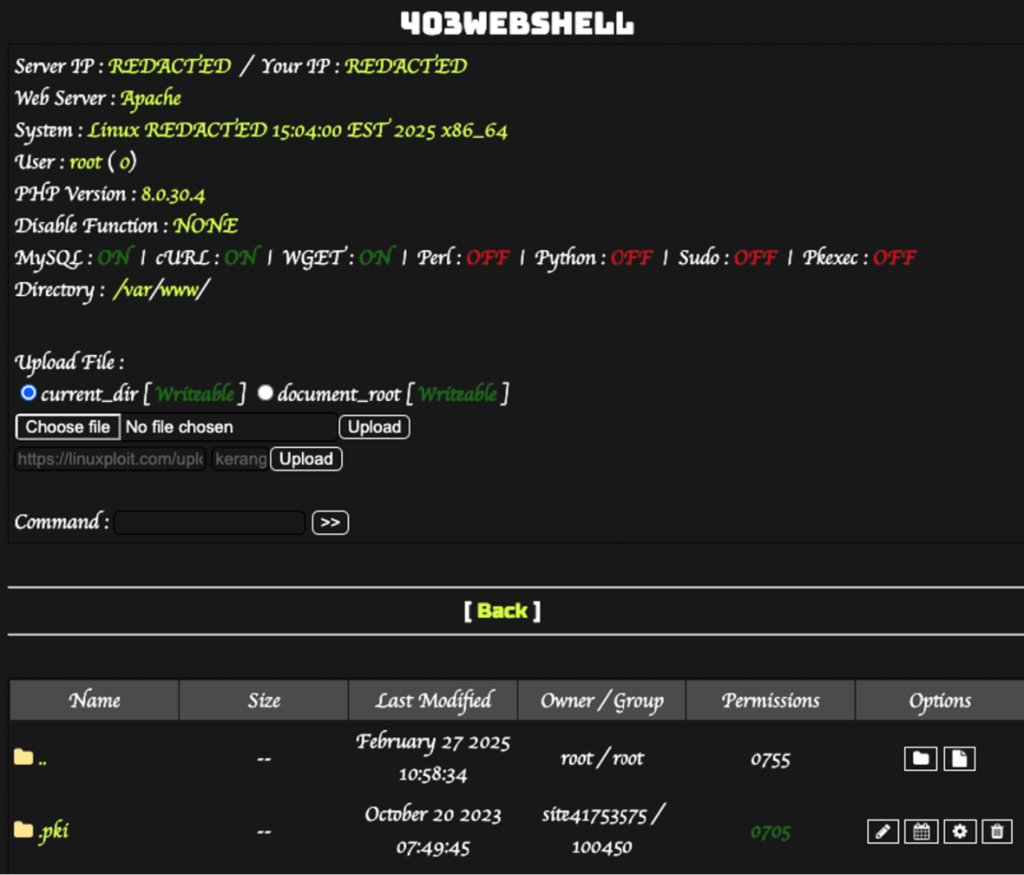

第二种恶意软件是一个远程代码执行网页后门。index.php 中的这种复杂攻击将自身伪装成一个插件,使用 cURL 获取并执行一个远程 PHP 脚本。这使得攻击者能够在不修改文件的情况下动态注入新的恶意软件,实现持续控制并不断引发感染。

Sucuri 检测到的第三种恶意软件是 custom-js-loader.php 中的一个 JavaScript 注入程序,它用露骨内容替换网站上的图片,并劫持链接以打开恶意弹出窗口。它确保在 mu-plugins 文件夹中持续存在,损害网站的声誉和用户体验,同时为恶意目的操纵流量。

研究人员发现的这些感染事件旨在实现盈利和持续控制。重定向恶意软件损害网站声誉和流量,网页后门使攻击者能够完全控制网站并窃取数据。其影响范围从搜索引擎优化垃圾信息到严重的安全漏洞,这凸显了加强安全防护的必要性。

攻击者可能通过存在漏洞的插件 / 主题、被窃取的管理员凭据或安全性较差的托管服务来部署这些恶意软件,从而得以上传和执行恶意文件。

报告总结道:“对 mu-plugins 目录的反复滥用,凸显了攻击者在 WordPress 安装中深度隐藏恶意软件的创造力和坚持不懈。定期进行安全监控、文件完整性检查以及使用 Web 应用程序防火墙(WAF)对于防范此类感染至关重要。”

文章原文链接:https://www.anquanke.com/post/id/306124